Metoda producenta zapobiegania przechwytywaniu DNS

Categories:

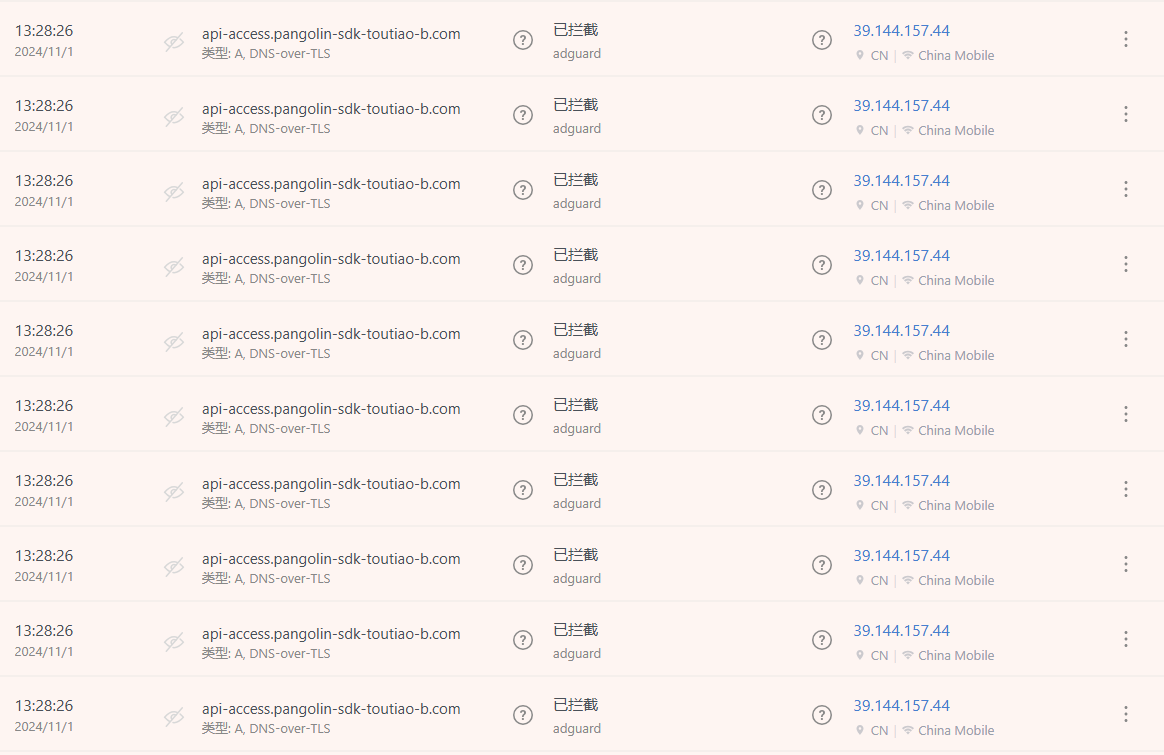

Ostatnio zauważyłem nietypowe zachowanie IP w publicznych usługach DNS, które wysyłały dziesiątki powtarzających się żądań do jednej domeny co sekundę, zupełnie nie przestrzegając protokołu DNS i ignorując wartość globalnego czasu życia (TTL).

Początkowo myślałem, że to atakujący, ale po przeanalizowaniu ruchu odkryłem, że głównie aplikacja pewnego producenta szaleje z żądaniami DNS. Ustawienie TTL=10 po stronie serwera wskazuje, że wartość zwrotna zapytań DNS ma czas życia 10 sekund, w ciągu których klienci powinni używać tej samej wartości zamiast ponownie wysyłać zapytania do serwera DNS. Jednak aplikacja wysyła dziesiątki identycznych żądań na sekundę, co oznacza, że aplikacja nie przetwarza poprawnie wartości TTL zgodnie z protokołem DNS. W statystykach zapytań blokowanych w tle, ponad 90% żądań pochodziło właśnie z tej domeny.

Możliwe, że producent wie o technikach przechwytywania DNS i przyjął podejście: “jeśli nie pozwolisz mi na dostęp, pozwolę, by aplikacja użytkownika zaatakowała twój serwer DNS za pomocą DoS”. Ponieważ serwer ustawia limit 20 nagłych żądań na sekundę, to szalone zachowanie wpływa również na inne normalne zapytania DNS użytkowników, utrudniając normalne korzystanie z innych aplikacji.

Widząc takie szalone żądania jednego IP do tej samej domeny, administratorzy nie mają wyboru i muszą je przepuścić.